Check Point的网络安全研究人员今天透露了DJI Drone网络应用程序中潜在危险漏洞的详细信息,该漏洞可能允许攻击者访问用户帐户并同步其中的敏感信息,包括航班记录,位置,实时视频摄像头以及飞行期间拍摄的照片。

安全公司Check Point今年3月向DJI安全团队发现并负责任地报告了该漏洞,这家受欢迎的中国无人机制造公司在9月份将近6个月后解决了这个问题。

帐户接管攻击利用了DJI基础设施中的三个漏洞,包括DJI识别过程中的安全Cookie错误,论坛中的跨站脚本(XSS)漏洞以及其移动应用中的SSL固定问题。

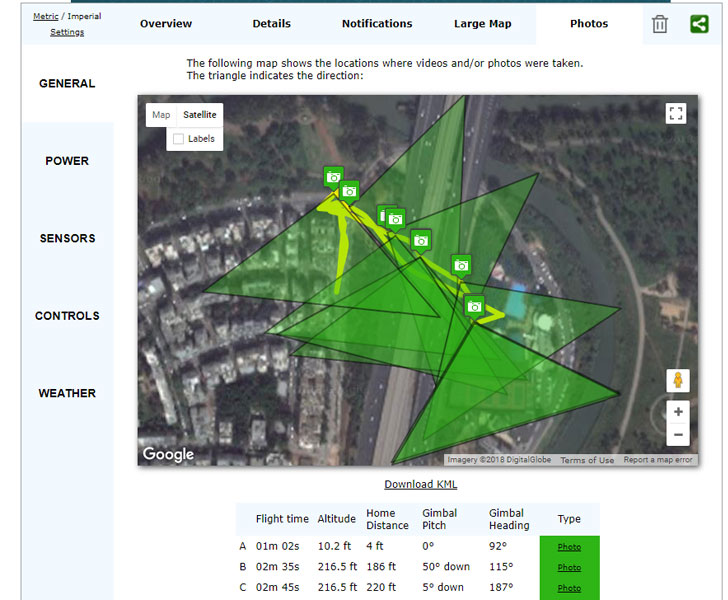

一旦捕获,登录cookie(包括身份验证令牌)可以重新用于完全控制用户的DJI Web帐户,DJI GO / 4 /试用移动应用程序以及其集中无人机操作管理平台DJI Flighthub上的帐户。但是,要访问DJI移动应用程序中的受感染帐户,攻击者必须首先通过使用Burp Suite对DJI服务器执行中间人(MitM)攻击来绕过其SSL固定的实施后拦截移动应用程序流量。

DJI将该漏洞归类为“高风险 - 低概率”,因为成功利用该漏洞需要用户“在点击DJI论坛中特别种植的恶意链接时登录其DJI账户”。

大疆还表示,该公司没有发现任何证据表明这种缺陷在野外被利用。

Check Point的研究人员通过其漏洞赏金计划向DJI报告了漏洞,但拒绝透露向他们提供的经济回报。 DJI bug赏金计划为单个漏洞提供高达30,000美元的奖励。

美国国土安全部(DHS)去年年底发布了一份备忘录,指责该公司通过其商用无人机和软件向中国发送有关美国基础设施的敏感信息,美国DJI一直面临审查。

然而,无人机制造商否认了这些指控,称美国政府办公室的备忘录是基于“明显错误和误导性的指控”。

SSL信息

SSL信息